Rząd USA reaguje na incydenty związane z SolarWinds i Microsoft Exchange

Rząd USA, poprzez raport GAO (Government Accountability Office), prezentuje dokonania agencji w związku z incydentami związanymi z SolarWinds i Microsoft Exchange. Oficjalnie powiedziano, że to Rosyjskie Służby Wywiadu Zagranicznego włamały się do oprogramowania do zarządzania siecią SolarWinds, które jest powszechnie używane w agencjach rządowych w USA. Co więcej, według Białego Domu, chińskie podmioty rządowe także prawdopodobnie wykorzystały lukę w Microsoft Exchange Server.

Po potwierdzeniu i przeanalizowaniu problemów związanych z SolarWinds i Microsoft Exchange agencje federalne oraz inne organizacje i firmy otrzymały awaryjne dyrektywy dotyczące sposobu reagowania.

GAO napisała też – „Agencje federalne i inne podmioty muszą podjąć pilne działania w celu wdrożenia kompleksowej strategii cyberbezpieczeństwa, sprawowania skutecznego nadzoru, zabezpieczania systemów federalnych oraz ochrony infrastruktury krytycznej cybernetycznej, prywatności i danych wrażliwych.”

Co odkryła GAO (Government Accountability Office)?

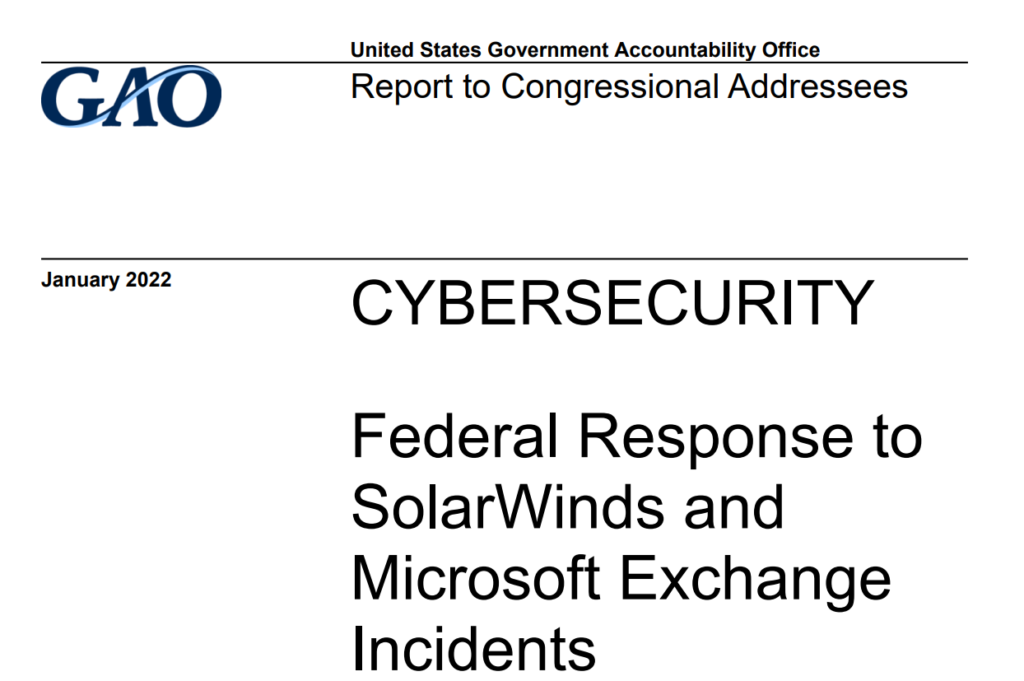

Według dyrektora generalnego GAO (Government Accountability Office), już w styczniu 2019 r. cyberprzestępcy włamali się do sieci komputerowych w SolarWinds, firmie zajmującej się oprogramowaniem do zarządzania siecią z siedzibą w Teksasie.

Rząd federalny potwierdził później, że sprawcą zagrożenia była Rosyjska Służba Wywiadu Zagranicznego. Ponieważ oprogramowanie SolarWinds Orion było szeroko stosowane w rządzie federalnym do monitorowania aktywności sieciowej i zarządzania urządzeniami sieciowymi w systemach federalnych, incydent ten pozwolił cyberprzestępcom włamać się do kilku sieci agencji federalnych, które korzystały z tego oprogramowania.

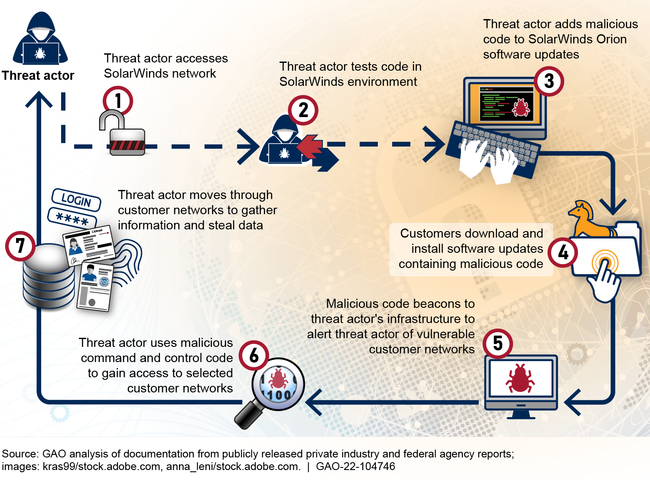

Podczas gdy reakcja i dochodzenie w sprawie włamania do SolarWinds nadal trwały, w marcu 2021 r. Microsoft poinformował o wykorzystaniu lub niewłaściwym wykorzystaniu luk w zabezpieczeniach służących do uzyskania dostępu do kilku wersji Microsoft Exchange Server. Dotyczyło to wersji, które były używane w siedzibach agencji federalnych.

Według oświadczenia Białego Domu dokonali tego cyberprzestępcy powiązani z Ministerstwem Bezpieczeństwa Państwowego Chińskiej Republiki Ludowej.

Luki początkowo umożliwiały cyberprzestępcom nawiązywanie uwierzytelnionych połączeń z serwerami Microsoft Exchange z nieautoryzowanych źródeł zewnętrznych. Gdy nawiązano kontakt, możliwe było wykorzystanie innych luk w zabezpieczeniach do eskalacji uprawnień kont i instalowania narzędzi umożliwiających hakerom zdalny dostęp do serwera Microsoft Exchange. To z kolei umożliwiło trwałe złośliwe działania nawet po załataniu tychże luk.

Kroki podjęte przez rząd USA i agencje federalne

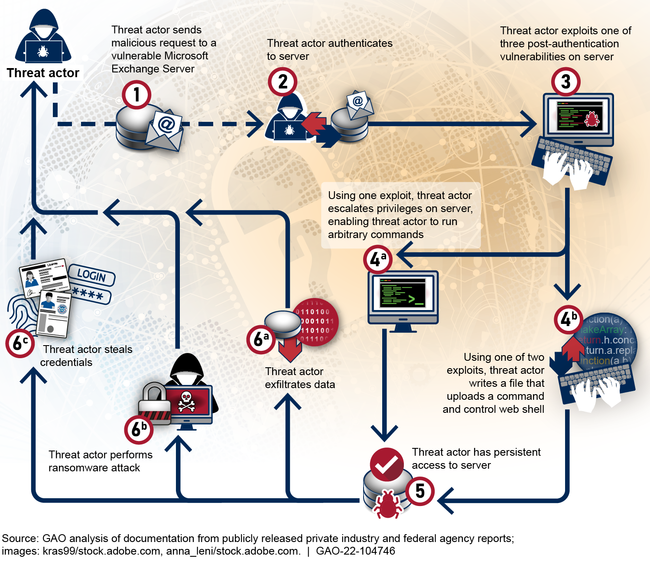

Agencje federalne i rząd USA podjęły kroki mające na celu koordynowanie i reagowanie na incydenty związane z SolarWinds i Microsoft Exchange. Utworzono dwie grupy Cyber Unified Coordination Groups (UCG), jednej dla incydentu związanego z SolarWinds i drugiej dla incydentu Microsoft Exchange.

Obie UCG składały się z Agencji Bezpieczeństwa Cyberbenetycznego i Infrastruktury (CISA), Federalnego Biura Śledczego (FBI) oraz Biura Dyrektora Wywiadu Narodowego (ODNI), przy wsparciu Agencji Bezpieczeństwa Narodowego (NSA).

CISA wydała dyrektywy nadzwyczajne, aby poinformować agencje federalne o lukach i opisać, jakie działania należy podjąć w odpowiedzi na incydenty. Aby pomóc agencjom w prowadzeniu własnych dochodzeń i zabezpieczaniu ich sieci, agencje UCG zapewniały również wskazówki za pomocą porad, alertów i narzędzi.

Departament Bezpieczeństwa Wewnętrznego (DHS), w tym CISA, FBI i NSA, wydały zalecenia dla każdego incydentu, zawierające informacje o narzędziach cybernetycznych, celach, technikach i możliwościach cyberprzestępcy. CISA i niektóre agencje, których dotyczyły incydenty, podjęły kroki i nadal współpracują, aby zareagować na incydenty SolarWinds oraz Microsoft Exchange.

Agencje wyciągnęły również wiele wniosków z tych incydentów:

- koordynacja z sektorem prywatnym doprowadziła do większej wydajności w reagowaniu na incydenty;

- zapewnienie scentralizowanego forum dla dyskusji międzyagencyjnych i sektora prywatnego doprowadziło do lepszej koordynacji działań między nimi;

- wymiana informacji między agencjami była często powolna, trudna i czasochłonna;

- gromadzenie dowodów było ograniczone ze względu na różne poziomy ochrony danych w agencjach.

Zalecenia wydane przez rząd USA i GAO

Od 2010 roku GAO wydało agencjom około 3700 zaleceń mających na celu naprawienie niedociągnięć w zakresie cyberbezpieczeństwa. Do listopada 2021 r. około 900 z tych zaleceń nie zostało jeszcze w pełni wdrożonych.

GAO będzie nadal monitorować postępy agencji federalnych w pełnym wdrażaniu tych zaleceń, w tym dotyczących zarządzania łańcuchem dostaw oprogramowania oraz zarządzania i reagowania na incydenty cybernetyczne.

Źródło: GAO

Entuzjasta technologii IT, mobile, wearables. Freelancer, od lat w branży mediów IT/Mobile (CD-Action, NeXT, PC Format, CafePC.pl, Benchmark.pl, Mobility, Komputer Świat, Bezprawnik, Startupmag, IoTLab.pl) , były PRowiec (Sweex i Hannspree) i logistyk. Pasjonat jedzenia, gotowania, zdrowego odżywiania, wędrówek, jazdy na rowerze, książek, kina, opery, teatru i wielu innych.