Niezabezpieczone serwery Microsoft Exchange kopią kryptowaluty

Serwery Microsoft Exchange, które nie zostały jeszcze zaktualizowane, są celem botnetu Prometei. Cyberprzestępcy dodają je do armii botów wydobywających kryptowalutę Monero. Złośliwy kod jest złożony z wielu modułów i potrafi infekować systemy Windows oraz Linux.

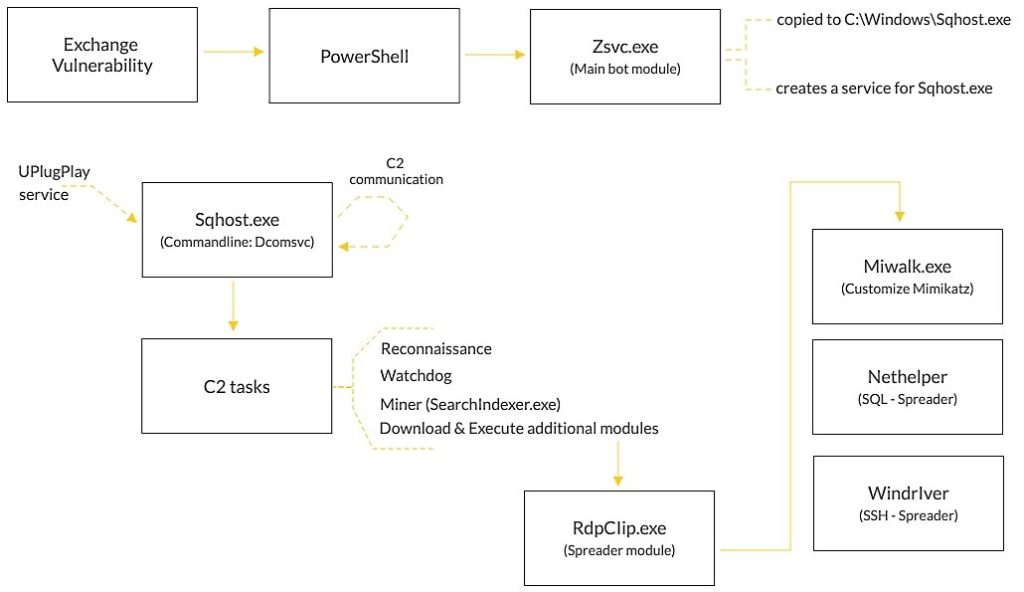

Po raz pierwszy Prometei zauważono w zeszłym roku, bo korzysta z exploita EternalBlue do rozprzestrzeniania się w sieciach i przejmowania kontroli nad niezabezpieczonymi maszynami. Zespół Nocturnus odkrył też niedawno, że botnet prawdopodobnie był aktywny przez prawie pół dekady. Wskazują na to pierwsze próbki przesłano do VirusTotal w maju 2016 roku. Na podstawie nowych fragmentów złośliwego oprogramowania, znalezionych niedawno przez Cybereason podczas ostatnich incydentów, specjaliści wykryli, że botnet zaktualizowano tak, aby wykorzystywał luki w zabezpieczeniach programu Exchange Server. Głównym celem ataków Prometei jest uruchomienie modułów pozwalających na kopanie kryptowaluty Monero. Rozprzestrzenia się on też w sieci wewnętrznej ofiary za pomocą exploitów EternalBlue i BlueKeep oraz wykradzionych loginów i haseł.

Serwer pocztowy Exchange idzie na szychtę

Kiedy atakujący przejmują kontrolę nad zainfekowanymi maszynami, są one nie tylko zdolne do wydobywania kryptowalut poprzez kradzież mocy obliczeniowej. Mogą również wykradać poufne informacje. Cyberprzestępcy mogą również zainfekować komputery w sieci innym złośliwym oprogramowaniem i współpracują z operatorami ransomware – powiedział Assaf Dahan, starszy dyrektor Cybereason.

Luki CVE-2021-27065 i CVE-2021-26858, z których korzysta Prometei, używane były również przez grupy hakerów wspierane przez Chiny. W tym wypadku chodziło jednak o kradzież danych oraz infiltrację sieci ważnych strategicznie firm. Jakiś czas temu FBI przeprowadziło nawet akcję usuwania backdoorów, które pozostawili po sobie hakerzy. Chodziło o przynajmniej kilkaset amerykańskich serwerów Exchange, których nie załatali ich administratorzy.

Microsoft w zeszłym miesiącu stwierdził, że około 92% wszystkich lokalnych serwerów Exchange połączonych z Internetem posiada już odpowiednie łatki. Jednak 8% nadal jest podatne na ataki botnetu Prometei i podobnych.

Źródło: BleepingComputer

Miłośnik nowoczesnych technologii, głównie nowych rozwiązań IT. Redaktor w czasopismach Gambler, Enter, PC Kurier, Telecom Forum, Secret Service, Click!, Komputer Świat Gry, Play, GameRanking. Wiele lat spędził w branży tłumaczeniowej – głównie gier i programów użytkowych. W wolnych chwilach lata szybowcem, jeździ na rowerze i pochłania duże ilości książek.