Ponad 1000 firm padło ofiarą jednego ataku ransomware REvil

Od piątku specjaliści w wielu firmach pracują nad usunięciem skutków ataku ransomware REvil. Cyberprzestępcy żądają 70 mln dolarów okupu za odszyfrowanie danych. Serwery, które umożliwiały rozprzestrzenianie się złośliwego kodu, są aktualnie wyłączone i wrócą do pracy po zainstalowaniu odpowiedniej łatki.

Pierwotną ofiarą ataku nazywanego „supply-chain” była amerykańska firma Kaseya, zajmująca się tworzeniem oprogramowania do zarządzania systemami IT. To stamtąd ransomare REvil rozprzestrzeniło się na ich klientów, a w wielu wypadkach na firmy, które korzystały z zewnętrznej obsługi infromatycznej. Aktualnie nie znamy pełnej skali ataku, ale większość serwerów VSA, zarządzanych przez Kaseya, jest aktualnie wyłączonych. Ma to na celu zapobieżenie dalszemu rozprzestrzenianiu się złośliwego kodu.

Ransomware REvil i błąd 0-day

Zabrakło dosłownie kilku lub kilkunastu godzin, aby atak cyberprzestępców się nie powiódł. Niedługo przed incydentem badacze z Dutch Institute for Vulnerability Disclosure (DIVD), zgłosili amerykańskiej firmie informację o błędzie typu 0-day w ich oprogramowaniu. W czasie, gdy specjaliści z Kaseya testowali łatkę na serwerach wewnętrznych, maszyny produkcyjne opanował ransomware REvil. Nie wiemy, w jaki sposób cyberprzestępcy dowiedzieli się o błędzie, ale koincydencja czasowa może być również całkowitym przypadkiem. Pikanterii całej sprawie dodaje fakt, że złośliwy kod rozprzestrzenił się dzięki usłudze, która zapewnia ochronę przed oprogramowaniem typu malware.

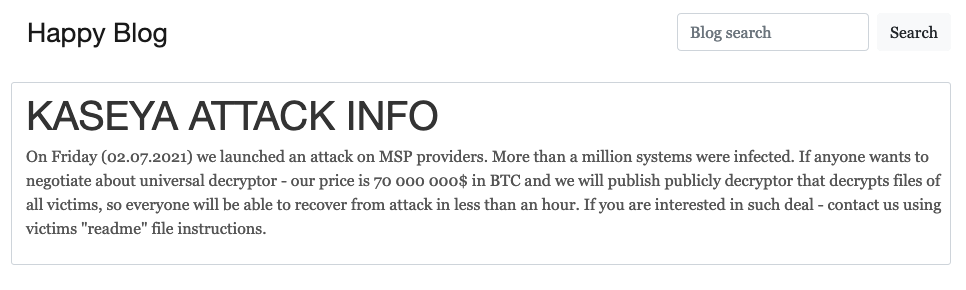

Cyberprzestępcy na swojej stronie opublikowali informację o udanym ataku i zawarli w nim żądanie okupu w wysokości 70 mln dolarów. Według nich, ransomware REvil dostało się na ponad milion maszyn. Skala ataku jest więc olbrzymia. Uwagę budzi też droga, jaką złośliwy kod się rozprzestrzenił. Zwykle jest to phishing lub ściągnięty z nielegalnego źródła program, a tym razem przełamano zabezpieczenia firmy, która dostarcza oprogramowanie innym podmiotom.

Aktualnie najbardziej spektakularną ofiarą ataku jest szwedzka sieć sklepów Coop, która od kilku dni nie może prowadzić sprzedaży. Ransomware zaszyfrowało systemy kasowe w setkach lokalizacji i jedynym ratunkiem jest ręczna instalacja systemu na każdej kasie z osobna. Szczęście w nieszczęściu jest jednak takie, że cyberprzestępcy najprawdopodobniej nie wykradli danych. Jeśli więc ktoś miał kopie bezpieczeństwa, uruchomienie komputerów i serwerów powinno być tylko kwestią czasu.

Źródło: własne, BleepingComputer

Miłośnik nowoczesnych technologii, głównie nowych rozwiązań IT. Redaktor w czasopismach Gambler, Enter, PC Kurier, Telecom Forum, Secret Service, Click!, Komputer Świat Gry, Play, GameRanking. Wiele lat spędził w branży tłumaczeniowej – głównie gier i programów użytkowych. W wolnych chwilach lata szybowcem, jeździ na rowerze i pochłania duże ilości książek.